O ransomware WannaCry se espalha agressivamente através das redes, que “sequestra" arquivos

O que aconteceu?

Em 12 de maio de 2017, uma nova forma do Ransom.CryptXXX (o WannaCry), um tipo de ransomware começou a se espalhar amplamente, impactando um grande número de organizações, principalmente na Europa.

O que é o ransomware WannaCry?

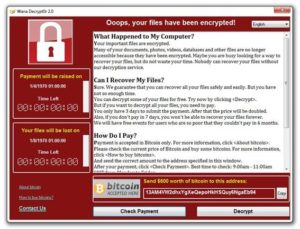

O WannaCry criptografa arquivos de dados e pede aos usuários que paguem um resgate de US$ 300 em bitcoins. O bilhete de resgate indica que o valor do pagamento será duplicado após três dias. Se o pagamento não for feito após sete dias, os arquivos criptografados serão excluídos.

Figura 1 Tela do pedido de resgate exibida pelo Cavalo de troia WannaCry

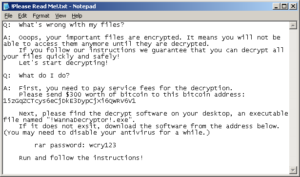

Ele também manda um arquivo chamado !Por Favor, Leia!.txt que contém um texto explicando o que aconteceu e como pagar o resgate.

Figura 2 Bilhete do pedido de resgate do Cavalo de troia WannaCry

O WannaCry criptografa arquivos com as seguintes extensões, acrescentando .WCRY ao final do nome do arquivo:

.lay6

.sqlite3

.sqlitedb

.accdb

.java

.class

.mpeg

.djvu

.tiff

.backup

.vmdk

.sldm

.sldx

.potm

.potx

.ppam

.ppsx

.ppsm

.pptm

.xltm

.xltx

.xlsb

.xlsm

.dotx

.dotm

.docm

.docb

.jpeg

.onetoc2

.vsdx

.pptx

.xlsx

.docx

Ele se propaga para outros computadores explorando uma vulnerabilidade conhecida como execução remota de código SMBv2 em computadores com Microsoft Windows: MS17-010

Estou protegido contra esta ameaça?

Os clientes da Symantec e da Norton estão protegidos contra o WannaCry por uma combinação de tecnologias. As seguintes detecções estão implementadas:

Antivírus

Ransom.Wannacry

Sistema de Prevenção de Intrusão

21179 (Ataque ao OS: Microsoft Windows SMB Execução Remota de Código 3)

23737 (Ataque: Atividade de Download de Código de Interface)

30018 (Ataque ao OS: Link de Interface de Gerenciamento Remoto MSRPC)

23624 (Ataque ao OS: Microsoft Windows SMB Execução Remota de Código 2)

23862 (Ataque ao OS: Microsoft Windows SMB Execução Remota de Código)

30010 (Ataque ao OS: Microsoft Windows SMB RCE CVE-2017-0144)

22534 (Sistema Infectado: Atividade Maliciosa 9)

23875 (Ataque ao OS: Microsoft SMB MS17-010 Tentativa de Divulgação)

29064 (Sistema Infectado: Atividade de Ransom.Ransom32)

As organizações também devem garantir que elas tenham as mais recentes atualizações de segurança do Windows instaladas, principalmente MS17-010 para evitar a propagação.

Quem é afetado?

Várias organizações em todo o mundo foram afetadas, a maioria delas na Europa.

Isso é um ataque direcionado?

Não, acredita-se que dessa vez não é um ataque direcionado. Campanhas de ransomware são tipicamente indiscriminadas.

Por que está causando tantos problemas para as organizações?

O WannaCry tem a capacidade de se espalhar dentro das redes corporativas, sem interação do usuário, explorando uma vulnerabilidade conhecida no Microsoft Windows. Os computadores que não têm as atualizações de segurança mais recentes do Windows aplicadas correm o risco de serem infectados.

Posso recuperar os arquivos criptografados?

A descriptografia não está disponível neste momento, mas a Symantec está investigando. A Symantec não recomenda que pague o resgate. Arquivos criptografados devem ser restaurados a partir de backups, sempre que possível.

Quais são as melhores práticas para se proteger contra ransomware?

. Novas variantes de ransomware aparecem em uma base regular. Mantenha sempre o seu software de segurança atualizado para se proteger contra eles.

Mantenha seu sistema operacional e outros softwares atualizados. As atualizações de software frequentemente incluirão patches para vulnerabilidades de segurança recentemente descobertas que podem ser exploradas por hackers de ransomware.

. O e-mail é um dos principais métodos de infecção. Desconfie de e-mails inesperados, especialmente se eles contêm links e/ou anexos.

. Desconfie de qualquer anexo de e-mail do Microsoft Office que aconselhe a habilitar macros para exibir seu conteúdo. A menos que você esteja absolutamente certo de que este é um e-mail genuíno de uma fonte confiável, não habilite macros e, em vez disso, exclua imediatamente o e-mail.

. Fazer backup de dados importantes é a maneira mais eficaz de combater a infecção pelo ransomware. Os hackers têm vantagem sobre suas vítimas, criptografando arquivos valiosos e deixando-os inacessíveis. Se a vítima tem cópias de segurança, pode restaurar seus arquivos depois que a infecção tiver sido eliminada. No entanto, as organizações devem garantir que os backups sejam adequadamente protegidos ou armazenados off-line para que os invasores não possam excluí-los.

. O uso de serviços em nuvem pode ajudar a mitigar a infecção por ransomware, já que muitos mantêm versões anteriores de arquivos, permitindo que você “reverta” para o formulário não criptografado.

Para mais informações: https://www.symantec.com/connect/blogs/what-you-need-know-about-wannacry-ransomware